Secretaria de Estado de Fazenda de Minas Gerais 2023

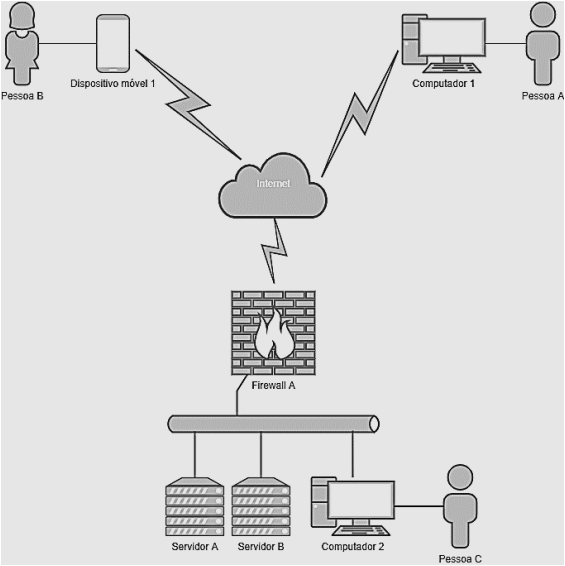

Considere o seguinte diagrama para responder às questões a seguir:

Vamos assumir que:

- O cenário representa a rede da empresa hipotética XPTO.

- Nem todos os dispositivos foram representados

Os dispositivos possuem as seguintes configurações:

- Servidor A: IP: 10.77.8.10/20 – Função: Servidor de banco de dados SQL.

- Servidor B: IP: 10.77.8.11/20 – Função: Servidor de aplicações http / https. – As aplicações utilizam os bancos de dados no Servidor A.

- Firewall A: WAN IP: 73.12.78.44/24 IP: 10.77.0.1/20 – Funções – NGFW, Servidor de VPN, DHCP, DNS.

Computador 1:

WAN IP: 200.255.10.22/24 VPN IP: 10.17.16.22/23.

Computador 2:

IP: 10.77.1.16/20

Dispositivo móvel 1: WAN IP: 65.12.8.33/24 VPN IP: 10.17.17.26/23.

As pessoas A, B e C são funcionários da empresa XPTO.

O Servidor B possui aplicações corporativas que atendem a funcionários e clientes e estão publicadas na internet.

Uma análise de riscos na empresa XPTO detectou que era prática comum credenciais continuarem ativas por um longo período após a saída dos funcionários.

Uma opção que iria reduzir o risco deste evento ocorrer seria

implementar um segundo fator de autenticação.

concentrar as credenciais em um diretório único de identidades e implementar um processo de limpeza e revisão periódica do diretório.

determinar um prazo máximo de seis meses para a validade das senhas e implementar um sistema de autosserviço para a troca das mesmas.

utilizar certificados X509 no processo de autenticação.

utilizar chaves de segurança no processo de autenticação.

E mais: nota TRI a todo o momento.